Новости IT, 5-12-2012, 19:25

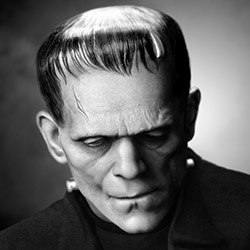

«Вирус Франкенштейна» создает себя из фрагментов чужого кода

Ученные Вишват Мохан и Кевин Хэмлен, работающие в Далласком университете штата Техас, написали вирус-монстр. Подобно тому, как Виктор Франкенштейн, из произведения Мэри Шелли, создал монстра, используя фрагменты тел обычных людей, в этом вирусе из кусочков таких приложений как: Internet Explorer, Блокнот и т.д, собрана целая программа.

Заняться созданием вируса ученные решили, в качестве доказательства теоретической возможности конструирования сложного приложения, при помощи сбора и компоновки фрагментов, которые взяты из других приложений. По большому счету эта концепция связана с возвратно-ориентированным программированием», которое считают одной из серьезнейших угроз современного мира многопоточных процессоров и проблем, которые связаны с разделением памяти в приложениях – недавно компанией Майкрософт было выдано несколько призов, те людям, которые разработали технологии, которые борются с ROP.

Мохан и Хэмлен создали вирус, который на практике подтвердил прежние теоретические выводы. Это рабочий образец, создает код, на базе двух алгоритмов который наносит вред компьютеру, пользуясь только фрагментами легально использующихся приложений. Создатели уверяют, что эта пара алгоритмов гораздо проще, полноценного вируса, но в них не содержится логики, которая используется, чтобы распаковать вирус. Этот шаг является подтверждением, того, что вирус Франкенштейна, уже является угрозой не только в теории.

Вирус, который получил кодовое название Франкенштейн, работает, используя схемы, которые заранее определяют конкретные задачи. К примеру, процедура, которая копирует фрагменты данных, собирается вирусом и кусков других приложений. Сборка и поглощение фрагментов, происходит, как только вирусом заражается новый компьютер. Результатом этой процедуры является вирус который постоянно меняет свой вид (по мнению антивирусной программы), хотя он проделывает все те же функции что и обычно.

Исследования, которые ведутся ученными, частично финансируется ВВС Соединенных Штатов. Самими авторами отмечается, то, что их вирус Франкенштейн, мог принести пользу для спецслужбы, которая будет внедрять его в компьютеры врагов, которые защищенные неизвестным для них типом защиты. Некоторые из нынешних вирусов уже пытаются мутировать, меняя свои коды случайным образом, но антивирусные программы, все равно опознают их как вирусы. Вирус Frankenstein радикально отличается от остальных своим кодом, и схемами будущих исполняемых файлов, которые маскируются под часть обычного программного обеспечения. Всего три части такой программы будет достаточно для того, чтобы собралось боле ста тысяч приложений, поэтому вирус имеет много способов, чтобы собрать вирус, но для создания вируса он нуждается в схемах. Если схемы будут слишком детализированными и специфичными, вирусу представится не слишком большой выбор по использованию тех или других приложений, что даст меньшее количество вариаций, и его будет легче обнаружить. Схемы с не такими жесткими методами сборки, способны определить только конечный эффект алгоритма, и могут быть Франкенштейну не под силу. Ему иногда не хватает определенности, чтобы скомпоновать вредоносный алгоритм.

Защиту от вирусов подобного типа уже пытаются разрабатывать специалисты, которые работают с ведущими поставщиками программного обеспечения. Не так давно компанией Майкрософт была выпущена новая версия нового инструментария Enhanced Mitigation Experience Toolkit,при помощи которого обеспечивается дополнительная защита пользователя ПК. А также этот инструментарий не позволит вирусу выполнить код других программ, как это делает вирус Франкенштейн. Это будет производиться путем обертывания легитимного ПО, в слой кода, который будет проверять все обращения к различным частям программного обеспечения из приложений со стороны. Разработчиком этой технологии был получен приз от компании Майкрософт, размер которого составил пятьдесят тысяч долларов, но спустя две недели иранский специалист по компьютерной безопасности Шахрияр Джалаери, заявил о том, что он обошел защиту EMET.

Заняться созданием вируса ученные решили, в качестве доказательства теоретической возможности конструирования сложного приложения, при помощи сбора и компоновки фрагментов, которые взяты из других приложений. По большому счету эта концепция связана с возвратно-ориентированным программированием», которое считают одной из серьезнейших угроз современного мира многопоточных процессоров и проблем, которые связаны с разделением памяти в приложениях – недавно компанией Майкрософт было выдано несколько призов, те людям, которые разработали технологии, которые борются с ROP.

Мохан и Хэмлен создали вирус, который на практике подтвердил прежние теоретические выводы. Это рабочий образец, создает код, на базе двух алгоритмов который наносит вред компьютеру, пользуясь только фрагментами легально использующихся приложений. Создатели уверяют, что эта пара алгоритмов гораздо проще, полноценного вируса, но в них не содержится логики, которая используется, чтобы распаковать вирус. Этот шаг является подтверждением, того, что вирус Франкенштейна, уже является угрозой не только в теории.

Вирус, который получил кодовое название Франкенштейн, работает, используя схемы, которые заранее определяют конкретные задачи. К примеру, процедура, которая копирует фрагменты данных, собирается вирусом и кусков других приложений. Сборка и поглощение фрагментов, происходит, как только вирусом заражается новый компьютер. Результатом этой процедуры является вирус который постоянно меняет свой вид (по мнению антивирусной программы), хотя он проделывает все те же функции что и обычно.

Исследования, которые ведутся ученными, частично финансируется ВВС Соединенных Штатов. Самими авторами отмечается, то, что их вирус Франкенштейн, мог принести пользу для спецслужбы, которая будет внедрять его в компьютеры врагов, которые защищенные неизвестным для них типом защиты. Некоторые из нынешних вирусов уже пытаются мутировать, меняя свои коды случайным образом, но антивирусные программы, все равно опознают их как вирусы. Вирус Frankenstein радикально отличается от остальных своим кодом, и схемами будущих исполняемых файлов, которые маскируются под часть обычного программного обеспечения. Всего три части такой программы будет достаточно для того, чтобы собралось боле ста тысяч приложений, поэтому вирус имеет много способов, чтобы собрать вирус, но для создания вируса он нуждается в схемах. Если схемы будут слишком детализированными и специфичными, вирусу представится не слишком большой выбор по использованию тех или других приложений, что даст меньшее количество вариаций, и его будет легче обнаружить. Схемы с не такими жесткими методами сборки, способны определить только конечный эффект алгоритма, и могут быть Франкенштейну не под силу. Ему иногда не хватает определенности, чтобы скомпоновать вредоносный алгоритм.

Защиту от вирусов подобного типа уже пытаются разрабатывать специалисты, которые работают с ведущими поставщиками программного обеспечения. Не так давно компанией Майкрософт была выпущена новая версия нового инструментария Enhanced Mitigation Experience Toolkit,при помощи которого обеспечивается дополнительная защита пользователя ПК. А также этот инструментарий не позволит вирусу выполнить код других программ, как это делает вирус Франкенштейн. Это будет производиться путем обертывания легитимного ПО, в слой кода, который будет проверять все обращения к различным частям программного обеспечения из приложений со стороны. Разработчиком этой технологии был получен приз от компании Майкрософт, размер которого составил пятьдесят тысяч долларов, но спустя две недели иранский специалист по компьютерной безопасности Шахрияр Джалаери, заявил о том, что он обошел защиту EMET.

Добавьте комментарий, Ваше мнение очень важно:

Самое интересное:

Гику на заметку:

Вопрос:

Какую мобильную ОС Вы предпочитаете?