Содержание статьи

- Эволюция банкоматного кардинга

- Первое знакомство с «черным ящиком»

- Анализ банкоматных коммуникаций

- Откуда берутся «черные ящики»?

- «Последняя миля» и поддельный процессинговый центр

- Заключение

Стоящие на улицах города железные коробки с деньгами не могут не привлекать внимание любителей быстрой наживы. И если раньше для опустошения банкоматов применяли чисто физические методы, то теперь в ход идут все более искусные трюки, связанные с компьютерами. Сейчас наиболее актуальный из них — это «черный ящик» с одноплатным микрокомпьютером внутри. О том, как он работает, мы и поговорим в этой статье.

Аналитики компании FireEye сообщили, что на китайских андеграундных хакерских ресурсах на продажу выставили данные примерно 200 млн жителей Японии. Изучив предложение, исследователи пришли к выводу, что БД составлена из информации, утекшей примерно с 11-50 японских сайтов, в том числе работающих в сферах розничной торговли, развлечений, ресторанном бизнесе, финансовом и транспортном секторах. Специалисты считают, что сводный архив впервые проявился в продаже в декабре 2017 года.

Эксперты Fortinet предупреждают о появлении новой вариации ботнета Mirai. Напомню, что ботнеты на основе малвари Mirai чаще всего сканируют сеть в поисках уязвимых IoT-девайсов, к которым можно подключиться посредством Telnet. Малварь имеет жестко закодированный и весьма длинный список учетных данных, использующихся по умолчанию в различных гаджетах. Однако новая версия Mirai, получившая имя Wicked, вооружена рядом эксплоитов для уязвимых IoT-устройств.

Специалисты компании Eclypsium представили еще один вариант атаки на процессорную уязвимость Spectre (вариант 1). Эксплуатируя данный вектор атаки, можно получить доступ к данным, которые находятся под защитой режима системного управления (System Management Mode, SMM).

Конференция «Код ИБ» ориентирована на профессионалов данной области и в этом году охватывает сразу 6 стран мира и 27 городов. Начиная с 2004 года тысячи ИБ-руководителей и специалистов познакомились на «Коде ИБ» с ведущими экспертами и разработками в области информационной безопасности, а также друг с другом.

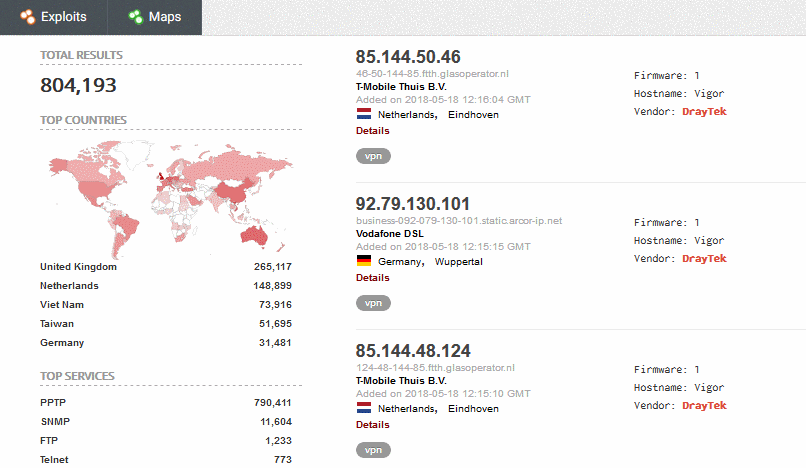

Тайваньский производитель сетевого оборудования DrayTek предупредил о том, что злоумышленники эксплуатируют уязвимость нулевого дня в роутерах компании и подменяют настройки DNS.

Продолжаем осваивать возможности Automator. На примере этой статьи мы расскажем, как можно добавить все свои изображения или отсканированные документы в файл PDF. Автоматизировав эту операцию, можно значительно сэкономить свое время.

Запасы маршрутизаторов линейки AirPort от Apple во всем мире постепенно иссякают, следует из материалов фирменного онлайн-магазина компании. Дефицит товара стал следствием решения Apple прекратить дальнейшее производство роутеров, сосредоточившись на развитии иных продуктов.

Какой операционкой Вы пользуетесь?